ニュース

統合型GPUでメモリ内のマルウェアをスキャン。Intelがセキュリティに関する新技術や取り組みを発表

|

発表となったのは,

- Intel Threat Detection Technology(以下,Intel TDT)

- Intel Security Essentials(以下,Security Essentials)

- Security Design Badge Program

の3点だ。

|

あらかじめ述べておくと,今回の発表内容は,Googleのセキュリティ研究チームが発表して大きな話題となったCPUの脆弱性「Spectre」および「Meltdown」と直接的に関係するものではない。しかし,今後登場する可能性のあるマルウェアに対する対抗策となり得るものであり,Windows 10を対象プラットフォームとしていることから,ゲーマーにも関わりのある要素となる。

そこで本稿では,今回発表となった技術や取り組みについて,簡単に説明したい。

統合型グラフィックス機能を利用してメモリ内のマルウェアをスキャン

1つめのIntel TDTは,

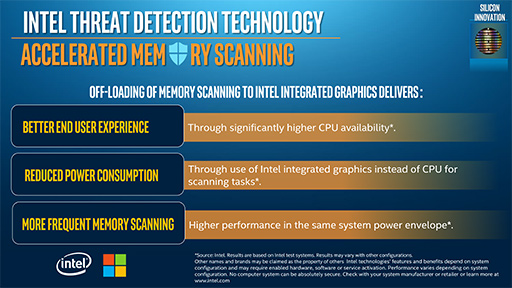

- Accelerated Memory Scanning

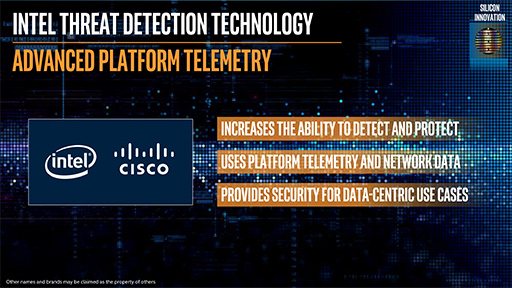

- Advanced Platform Telemetry

と呼ばれる2つの技術からなるセキュリティ技術だ。

|

Accelerated Memory Scanningとは,メインメモリ内のスキャンを行って,マルウェアや不正なプログラムの存在を検出するものである。この技術で面白いのは,メインメモリのスキャンをCPUコアが行うのではなく,Intel製CPUの統合型グラフィックス機能(以下,統合型GPU)が行うという点だ。

具体的にGPUがどのような処理を行うかまでは説明されなかったのだが,統合型GPUが処理を実行することでCPUコアにかかる負荷は低くなるという。また,スキャンにかかる消費電力も少なくできるし,同じ電力消費であれば,より多くのメモリ領域をスキャンすることが可能だ。

今回の説明を担当したIntelでSoftware and Services GroupのGeneral Managerを務めるRick Echevarria氏によれば,CPUを使ってメインメモリのスキャンを行った場合,CPU使用率は20%に達したのに対し,Accelerated Memory Scanningを使った場合には,CPU使用率が2%まで下がったという。また,CPUパッケージ全体の消費電力は,最大で52%削減できたとのことだ。

ただ,この計測に使用したCPUが何であるかは,説明がなかった。

|

Accelerated Memory Scanningの開発に当たり,IntelはMicrosoftと協力を行ったという。具体的には,Windows 10組み込みのセキュリティ機能「Windows Defender Advanced Threat Protection」(以下,Windows Defender ATP)に,

ここで気になるのは,どのような環境であれば,Accelerated Memory Scanningを利用できるのかだろう。そこで,もう少し詳しい話をIntelに聞いたところ,いくつかの回答が得られた。

まずAccelerated Memory Scanningのリファレンス実装は,統合型GPUを搭載する第6,第7,第8世代Coreプロセッサで動作検証済みであるという。つまり,将来のCPUだけでなく,既存の統合型GPU搭載CPUでも理論的には利用できるわけだ。

もっとも,現在のリファレンス実装には,いろいろと制約もあるらしい。

まず,High-End DeskTop(HEDT)市場向けのCore i9やCore i7のように統合型GPUを搭載しないCPUでは,今のところAccelerated Memory Scanningを利用できず,今後の対応予定も未定とのことだ。また,リファレンス実装はWindows 10に最適化しており,DirectX 11を利用してメモリスキャンを行うそうなので,

今後の実装で,DirectX以外の手段で実行する仕組みが導入されれば,

それに加えて,実際にどのCPUでAccelerated Memory Scanningを利用できるようになるかは,パートナー企業――PCメーカーやマザーボードメーカーのことだろう――が最終的に決定するとのことなので,対応可能なCPUを使用しているからといって,そのPCでAccelerated Memory Scanningを利用できるかどうかは分からない。

以上のように,現時点では制約もある仕組みだが,統合型GPUを活用して不正なプログラムを検出するというのは,なかなか興味深い試みと言えるのではないだろうか。

Advanced Platform Telemetryについては,簡単に説明しておこう。

この機能は,プラットフォームが持つ遠隔監視(Telemetry)機能と機械学習アルゴリズムを組みあわせることで,不正なプログラムの誤検出を減らしつつ,より高度な脅威の検出を向上させるものとのことだ。これにより,システムの処理性能への悪影響を抑えながら,セキュリティを向上させることが可能だという。

Intelは,この技術に関してCisco Systems(以下,Cisco)と提携を行うとのこと。Ciscoの運用管理技術「Cisco Tetration solution」とAdvanced Platform Telemetryを統合することで,データセンタ向けサーバーで利用するXeon搭載システムの保護に利用するそうだ。

|

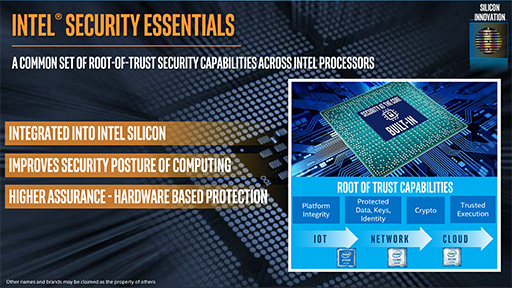

Intel製CPUに共通したハードウェアベースのセキュリティ機能を提供

Intel TDTとともに発表となったSecurity Essentialsは,Coreプロセッサだけでなく,XeonやAtomといったIntel製CPUに対しても,共通化されたハードウェアベースのセキュリティ機能を提供するものだ。

具体的には,セキュアな起動,データや暗号鍵などを駆使したハードウェアによる保護,ハードウェアによる高速な暗号化処理,そしてアプリケーションを実行時に保護するために,信頼性のある実行領域を確保するハードウェアベースのセキュリティ機能といった仕組みを,対象となるプロセッサに統合するという。

Intelでは,Security Essentialsの導入により,PCからクラウドサーバー,IoT機器までのプロセッサで,同等のセキュリティ機能を構築できるとアピールしている。

|

3つめのSecurity Design Badge Programとは,Intelと米国インディアナ州のPurdue(パデュー)大学との提携によって実現したセキュリティ技術者の養成プログラムだ。

コンピュータセキュリティに対するさまざまな脅威が登場するなか,IT業界では,セキュリティの専門家が不足している。Security Design Badge Programは,学生や専門家のための取り組みで,一定の技量を持つ次世代のセキュリティ技術者を養成することを目指すという。

|

|

今回の発表は以上のとおりだ。

冒頭でも触れたとおり,今回発表となった技術は,SpectreやMeltdownと直接関係したものではない。しかし,大規模なセキュリティ関連イベントのタイミングで,新しいセキュリティ技術を発表するのは,SpectreやMeltdownがもたらした影響があると思われる。SpectreやMeltdownを悪用した具体的な攻撃プログラムは,今のところ発見されてはいないが,攻撃が行われると大きな被害を出す可能性があっただろう。

SpectreやMeltdownのような脆弱性は,CPUを高速化する技術の中で生じたものだから,ある意味では,設計時におけるセキュリティ的な配慮が欠けていたとも言えよう。そこでIntelは,ハードウェアによるセキュリティ対策を強化して,PCやサーバーだけでなくIoTデバイス向けのCPUにも導入するだけでなく,セキュリティの知識を持つ優れた技術者の育成という部分にまで踏み込む意思を示したわけだ。

これで目に見えて何かが変わるというものではないが,CPUメーカーによるこうした取り組みが継続して発展していけば,ゲーマーも安心してPCやデバイス,サービスを利用できる環境が整っていくだろう。

- この記事のURL: